Teramind UAM

在单个平台上进行活动监控,用户行为分析,生产力优化和内部威胁检测

通过用户活动监控和行为分析防止内部威胁

大多数组织都采取了网络安全措施,包括防病毒,防火墙,入侵检测,以保护基础架构和IT资产。尽管这些通常可以很好地保护组织免受外部威胁的侵害,但对于已经可以访问组织的宝贵资产和敏感数据的员工和其他内部用户,第三方供应商,承包商和特权管理员而言,它们却留下了安全漏洞。

无论是公司的知识产权,财务记录,客户数据,PII,PHI还是其他敏感材料,只需一名内部人员即可进行有害行为,并使组织面临风险。实际上,近年来,大多数数据泄露都涉及由于恶意或意外事件(源)而导致的脆弱或被利用的员工凭据。这是用户活动监视(UAM)可以帮助填补这些空白的地方,该功能已经包括员工监视,特权用户监视,第三方监视,用户和实体行为分析(UEBA),端点安全性等功能,对于整体内部人员威胁至关重要预防解决方案。

用户活动监视是跟踪所有用户活动和行为的过程,而这些活动和行为均已登录到计算机(端点)。有了员工监控解决方案,企业便拥有了必要的手段来关注其敏感数据,员工和第三方实体,以便他们能够识别并阻止滥用公司数据和资源。

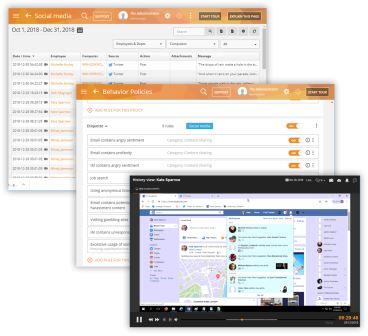

Teramind UAM在单个平台上结合了用户活动监控,行为分析和生产力工具

Teramind用户活动监视超出了基本的员工监视和跟踪功能,并添加了基于行为的智能分析,以提供可操作的见解和对员工生成的威胁的自动响应。它可以监视员工,第三方供应商,承包商,远程和特殊/特权用户。通过其规则和政策,Teramind UAM可以将违规事件捕获为法医证据,并采取措施进行警报,阻止,阻止等等。

Teramind UAM还可以衡量员工的工作效率,进行风险分析,防止未经授权的数据泄露并跟踪员工和第三方供应商在工作中登录时如何访问公司资源。最后,在发生数据泄露或安全事件的情况下,Teramind提供全面的取证数据和会话记录,以准确地识别触发规则违规的员工和供应商及其活动足迹。

Teramind UAM功能:

实时用户活动监控:

Teramind会监控所有员工活动,包括12多个系统对象,例如:网页,应用程序,电子邮件,控制台命令,文件传输,即时消息传递,社交媒体,按键,剪贴板,搜索,打印甚至是屏幕上的内容(OCR),时间。

用户行为分析:

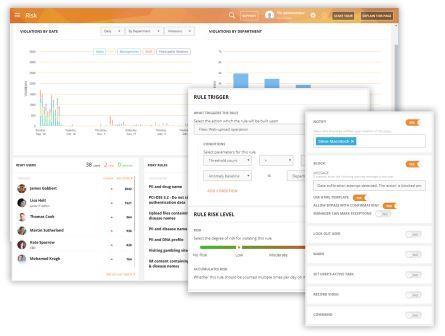

智能行为分析可以检测恶意活动和异常现象,这些异常行为和异常现象表明与正常行为基准存在偏差。动态风险评分和漏洞扫描可以在内部人员活动构成真正威胁之前对其进行识别。

策略和规则引擎:

立即开始使用数百个预建规则模板,活动分类列表和数据类别。使用直观的可视化规则编辑器创建自己的策略和规则。使用自然的英语,正则表达式和示例条件轻松定义您的要求。为单个员工,组或部门创建监视配置文件。

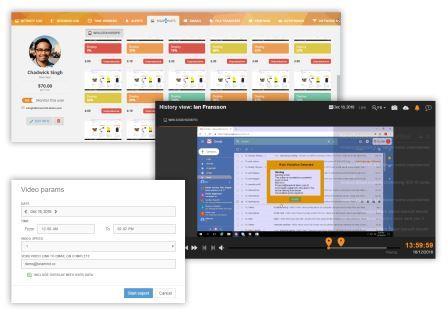

内置的生产力优化:定义您认为具有生产力的应用程序和网站,并获得有关员工如何利用它们的深入报告。通过主动时间与空闲时间分析来识别落后者或高性能者。建立一个持续的反馈循环,通过跟踪计划,项目和员工敬业度来完善和调整组织工作流程,从而提高整体生产力。

审计与取证:

所有员工活动的视频记录,音频记录,会话记录,不可变的日志,警报和可选的OCR搜索只是Teramind强大的审计和取证功能的几个例子。 它们共同提供了大量调查数据,以精确地定位内部威胁的来源。

第三方供应商管理:

Teramind的监视功能涵盖有权访问您的关键系统的第三方供应商和远程用户。 这使您能够控制供应商管理和第三方SLA,并减少网络威胁的机会。

合规管理:

Teramind UAM可用于创建基于活动和日程的规则,以支持几种常见的合规性要求,例如:实施审核跟踪(GDPR),限制未经授权的登录(ISO 27001),防止未加密的文件传输(PCI DSS),报告等。

Teramind具有强大的用户和实体行为分析功能

Teramind UAM具有用户和实体行为分析(UEBA)功能,可通过恶意,无意或受侵害的员工,用户或第三方实体识别并提醒组织注意各种异常行为和潜在威胁。

Teramind会自动考虑用户的活动(即用户访问文件的次数),数据模式(文件类型,源,类别等),实体角色(应用程序,访问级别,域等)并创建行为基准。 其他属性(例如,时间,时间表,分配的项目)。 然后,与正常基准线的任何异常或偏离都可以触发实时警报和通知。

然后,Teramind的智能策略和规则引擎结合了UEBA的这种功能,可以主动预防内部威胁,同时在单个解决方案中为组织提供所有用户和实体活动,上下文和法医证据的清晰完整的画面。

行业统计数据证明需要进行活动监控

串谋员工是内部威胁的根源

据社区应急小组统计,内部人员引起事件的主要原因是员工和第三方的勾结。

48.3%

内部人与内部人串通

16.75%

内外勾结

员工特权使敏感数据面临风险

根据网络安全内幕人士在《内幕威胁2018》报告上发布的对40万会员在线调查显示。

37%

超额特权

34%

敏感数据数量增加

员工是主要的安全问题

根据卡巴斯基实验室和B2B国际公司对超过5000家企业的研究,企业认为员工是他们在IT安全方面的最大弱点。

52%

企业认为员工是最大的风险。

许多员工在工作中花费了非生产性时间

根据FinancesOnline的数据,64%的员工每天都会使用与工作无关的工作场所,85%的员工因为个人原因使用电子邮件。

64%

浏览非生产性网站

85%

使用电子邮件处理个人任务

Teramind用户活动监控工具

Teramind UAM 带来直接的商业利益。

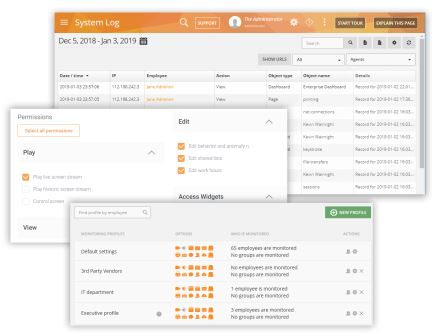

建立全组织的可见度和控制

Teramind可以直观地记录员工对超过12个对象的每一个动作,包括屏幕、应用、网站、文件、邮件等。每个对象都可以根据需要监控和测量的内容以及谁可以访问监控记录进行配置。你可以控制要监控哪些员工或第三方供应商,要监控多少,何时监控,监控多久。这样既可以即时管理查看,又可以根据需要尊重员工的隐私要求。

检测内幕威胁和漏洞

首先,确定哪些行为属于高风险行为,例如将文件复制到外部驱动器、使用云存储共享企业文件、下载/打开不明来源的文件和附件等。然后,应用先进的基于行为的规则来自动检测员工何时违反规则。利用先进的异常规则来识别正常行为之外的员工活动。立即通知员工有害的活动,将他们从系统中锁定,或在任何恶意或欺诈企图之前远程控制他们的计算机。

保护您的敏感数据和资源

如果您需要一个专门的数据丢失预防解决方案,请看看Teramind DLP。然而,Teramind UAM也有一些有用的数据保护功能。例如,您可以利用基于活动和日程的规则来防止外部驱动器的使用,检测不寻常或未经授权的网络登录或文件传输。或者,编写规则,对任何可观察到的员工活动作出反应,如阻止电子邮件被发送到公司域外,当某些敏感文件被打印时收到即时通知等。所有这些功能都可以帮助最大限度地减少恶意或无知的员工对信息的渗透和数据的泄露。

提高员工的工作效率和绩效

使用劳动力生产力工具来跟踪活跃与非活跃时间、晚班、长假等。设计礼仪规则,限制非生产性行为。例如,对社交媒体的使用设定时间限制,或限制访问赌博网站。

使用基于内容的智能规则,自动识别客户不满的线索(邮件中的愤怒情绪/IM聊天中的客户询问未被回复等),并实施流程以提供更好的服务。

监控享有特权的员工和第三方供应商

Teramind允许企业阻止潜在的员工与员工或员工与第三方的勾结企图。为远程、特权、外部供应商创建配置文件,然后定义每个配置文件可以访问哪些信息和系统资源。还可以通过行为策略设置进一步的规则,使对敏感信息的访问由组织的安全策略隔离,或在需要知道的基础上进行。还可以创建规则,以通知当局任何可疑的特权员工和第三方供应商活动,如计划外和/或未经授权的系统配置更改、创建后门账户等。

降低组织风险,用证明保护自己。

对恶意员工采取有确凿证据支持的行动。在Teramind上,您可以查看所有员工的详细报告,包括任何安全事件和采取的措施。即时快照、会话记录和历史回放功能可用于查看员工的桌面,以便审计和收集证据。视频和音频记录可以导出,并与执法部门共享。

项目管理的好处

使用 "未隐藏代理 "让员工、承包商或供应商识别和跟踪他们正在进行的项目/任务,或使用 "隐藏代理 "根据员工的应用程序/网络活动自动为他们分配任务。使用内置的调度器来跟踪考勤;当员工偏离他们的预定工作时间时,收到警报。时间表和成本跟踪减少了与承包商或远程工人合作时手动开具发票和监督的需要。

此外,Teramind还集成了所有您喜爱的项目管理工具,如JIRA、Trello、BaseCamp、Redmine等。

人力资源管理优势

人力资源部门可以使用Teramind通过监控内部沟通渠道是否存在骚扰、谩骂、不满情绪,从而提供一个安全的工作环境。例如,您可以创建一个规则来检测显示愤怒情绪的关键词,并在其升级为冲突之前采取主动措施。使用礼仪规则来管理可接受的使用政策和行为准则。